WordPress beveiliging - Het xmlrpc bestand afschermen

WordPress is het meest populaire Content Management Systeem om een website in te maken. En dat met goede reden, een website kan namelijk snel gemaakt worden en er kan op een geheel visuele wijze mee worden gewerkt. Voor vrijwel elke instelling en configuratie heb je simpelweg een menu, thema of plug-in waar je uit kan kiezen om je doel te bereiken. Omdat het meest populairste Content Management Systeem is echter is dit op sommige onderdelen ook kwetsbaarder dan een Content Management Systeem zoals Umbraco. Met enige voorzorg is een WordPress website echter zo veilig mogelijk te maken, laten we in deze blog post bespreken hoe je een kwetsbaarheid van WordPress geheel kan uitsluiten. Het blokkeren van de toegang tot het bestand xmlrpc.php.

Wat is het XMLRPC.php bestand?

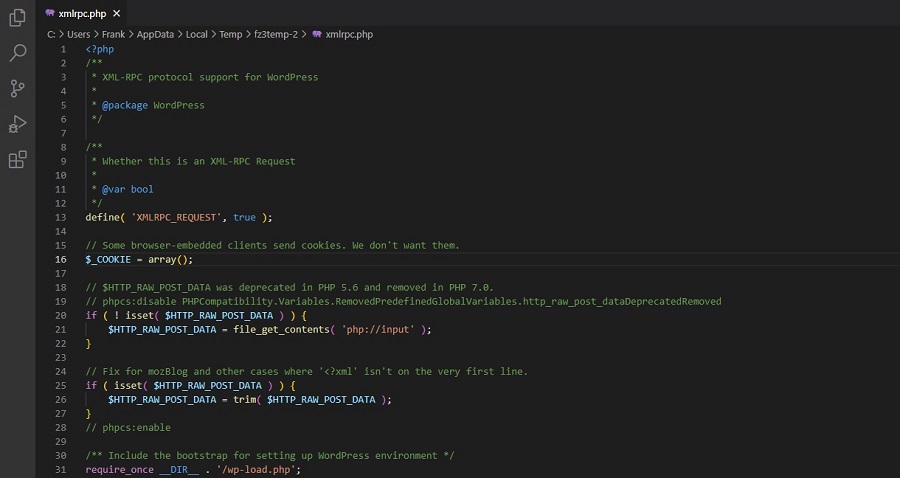

Het XMLRPC.php bestand is een bestand wat toestaat en regelt om via externe bronnen toegang te verkrijgen tot de beheeromgeving van WordPress. Dit was voornamelijk in het verleden van toepassing en is sinds WordPress versie 3.5 standaard actief. Vandaag de dag wordt dit echter nauwelijks meer gebruikt en is dit niet meer noodzakelijk om aan te hebben staan. Dit bestand kunnen kwaadwillende namelijk misbruiken om eenvoudiger toegang te krijgen tot je website. Het is dus meer dan raadzaam om ervoor te zorgen dat dit bestand hier niet voor gebruikt kan worden.

Toegang blokkeren geeft enkel hinder wanneer je lokale Apps gebruikt

De toegang blokkeren tot dit bestand geeft enkel maar een nadeel als je de toegang van jouw WordPress website extern wilt beheren. Het meest voorkomende scenario is hierin de lokale App van WordPress die je op je telefoon kunt installeren. Het is echter gemakkelijker om gewoon met je internet browser op je telefoon in te loggen op je website indien je een kleine aanpassing wilt maken. En voor veel meer dan dat zal je jouw telefoon niet gebruiken met werk aan je website.

Even een openingstijd of datum aanpassen op je website, de cache legen of even die Comment blokkeren is net zo goed te doen via de browser als via de lokale WordPress app. Wanneer je verder aan de slag gaat met de werkzaamheden aan je WordPress website kan je beter je laptop of desktop pakken met een fysiek toetsenbord en muis.

De toegang blokkeren met het web.config bestand

Om de toegang te blokkeren tot het xmlrpc.php bestand kan je verschillende manieren toepassen. De beste en netste manier is echter om dit te blokkeren direct via de web.config. Dit is het bestand wat je standaard in de wwwroot van de WordPress installatie zal aantreffen in de hosting. En kan je het beste hiervoor gebruiken omdat het verzoek dan op een directe basis wordt geblokkeerd, en niet eerst over jouw website wordt geleid. Dit is sneller en veiliger dan andere oplossingen.

Het web.config bestand kan je bewerken met elke tekstverwerker zoals kladblok of notepad++. Dit kan via een FTP connectie of even via de filemanager in het control panel. Maak altijd voordat je hieraan begint even een backup van de inhoud van het web.config bestand. Mocht je een foutje maken kan je snel dit herstellen.

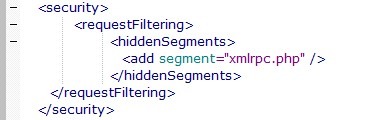

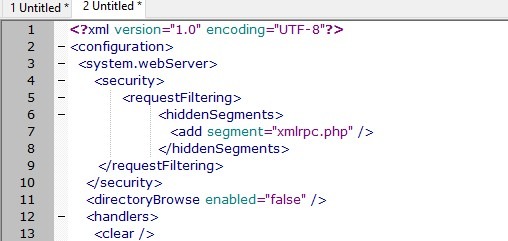

In het web.config bestand kan je vervolgens de aanpassing maken:

Dit element, Security, kan je toevoegen binnen de System Webserver tag. En dien je op een correcte wijze toe te voegen, als je hier fouten in maakt dan zal je website offline zijn met een 500 error. Zet het element dus niet tussen een bestaand element, zoals de Rewrite. Maar zet dit bij voorkeur gelijk na de System Webserver tag, zoals de volgende wijze:

Mocht je hier nu niet uitkomen, of toch nog een error krijgen, herstel dan even je web.config bestand naar de backup die je hebt gemaakt. En maak hierna even een ticket aan met jouw aanpassing hierin. Dan willen we dit wel voor je nakijken.

Om het vervolgens te testen of het werkt kan je even naar je website gaan, en achter je homepagina URL even het bestandsnaam te zetten. In ons voorbeeld:

Mijndemopartner.nl/xmlrpc.php

Dit resulteert dan gelijk in een 404 melding als alles correct is gegaan.

Overige manieren om het bestand onschadelijk te maken

Er zijn meerdere manieren om het bestand verder niet toegankelijk te maken, de meest voor de hand liggende is wellicht het bestand verwijderen. Dit is echter meer een pleister op het probleem dan een oplossing, aangezien met elke WordPress update het bestand weer terug zal worden geplaatst. In deze is het dus raadzamer om dit op de web.config methode te doen, aangezien dit maar 1 keer aangepast hoeft te worden. Zolang je de web.config bewaard.

Verder kan hier tevens een plug-in voor worden geïnstalleerd, dit is echter weer een extra plug-in erbij die maar 1 functie heeft. En dus je plugin lijst verder zal vervuilen. Daarom raden we ook met de beschikbare plug-ins nog aan om dit op de handmatige wijze uit te voeren.

Ben je nog op zoek naar meer tips voor het beschermen van jouw WordPress website? Neem dan ook een kijkje in onze voorgaande blog posts en in onze kennisbank. We hebben hierin al een hoop tips en trucs behandeld.